INGENIERÍA SOCIAL

La ingería social es una técnica ampliamente utilizada que ni explota las vulnerabilidades a nivel tecnológico de los sistemas informáticos, sino de ciertas conductas del ser humano.

TIPOS DE ATAQUES A LOS SISTEMAS INFORMÁTICOS

La mayoría de ataques se han dirigido al sistema operativo Windows, se han extendido por todas las plataformas de ataques a dispositivos moviles. Todos ellos compraten algo en común: las redes de comunicaciones y, en concretom Internet.

Los sistemas informáticos están continuamente expuestos a ataques y estas estan divididas en los siguientes grupos.

- Interrupción: puede provocar que un objeto del sistema se pierda, quede no utilizable o no disponible

Se garantiza:

- Confidencialidad: nadie no autorizado accede a la información.

- Integridad: los datos enviados no se modifican en el camino.

No se garantiza: Disponibilidad (puede ser que la recepción no sea correcta)

Ejemplos: Destrucción del hardware, Borrado de programas, datos, Fallos en el sistema operativo.

- Interceptación: Ataque contra la confidencialidad de un sistema a través del que un programa, proceso o usuario consigue acceder a recursos para los que no tiene autorización. Es el incidente más difícil de detectar, ya que, no produce una alteración en el sistema.

- Modificación: ataque contra la integridad de un sistema a través del cual se manipula. Estos ataques suelen ser los más dañinos, ya que puede eliminar parte de la información, dejar algunos dispositivos inutilizables, alterar los programas para que funcionen de forma distinta..

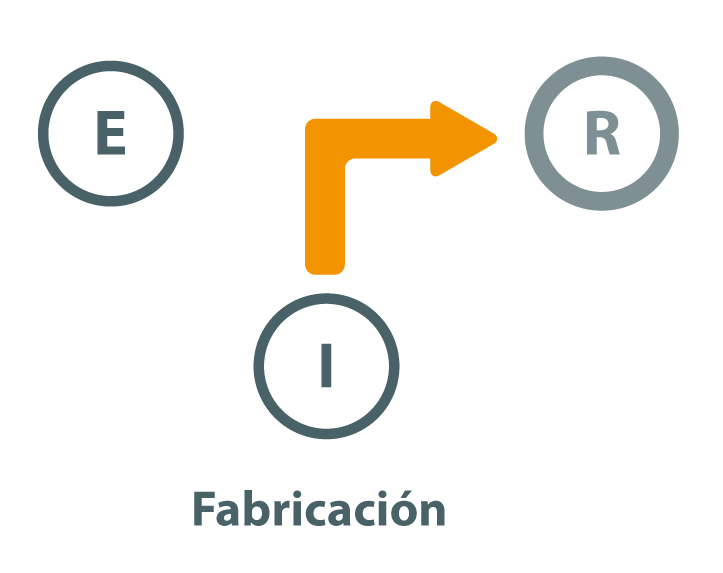

- Suplantación o fabricación: Ataque contra la autenticidad mediante el cual un atacante inserta objetos falsificados en el sistema. (dirección IP, dirección web, correo electrónico)

ATAQUES REMOTOS

Un ataque remoto es aque que utiliza técnicas para acceder a un sistema informático a distancia (software malicioso)

- Inyección de código: Añade o borra información en sitios remotos que no estan bien protegidos. Ejemplos: la bases de datos, asociados a los sitios web suelen utilizarse instrucciones del lenguaje SQL para seleccionar datos, insertar, borrar tablas..

- Escaneo de puertos: Averiguar que puertos de un equipo en la red se encuentran abiertos para lanzar el ataque

- Denegación de servicios (DoS): Satura los recursos de un equipo o de una red para que deje de responder o lo haga con tal lentitud que se considere no disponible

- Escuchas de red: Captura e interpreta el tráfico de una red. Los atacantes utilizan programas sniffer para interceptar toda la información que pasa por la red espiada

- Spoofing; Suplanta la identidad de un usuario, red, equipo o aplicación, falsificando su dirección de IP, DNS, URL, e-mail, GPS, ARP…

- Elevación de privilegios: Aumenta los permisos del atacante a administrador o root para obtener un acceso total al sistema

- Fuerza bruta: Vulnera mecanismos de autenticación basados en credenciales del tipo usuario y contraseña. Se basa en probar todas las combinaciones posibles del espacio de claves de un sistema